Cuando pensamos en aplicaciones como Signal o WhatsApp solemos asociarlas inmediatamente con la idea de privacidad. Ambos se basan en una promesa muy clara: el cifrado de extremo a extremo impide que terceros, incluidas las propias empresas, lean los mensajes de los usuarios. Este modelo de seguridad ha llevado a millones de personas a confiar en estas plataformas para conversaciones personales, profesionales e incluso sensibles. Sin embargo, esta protección no significa que las cuentas estén completamente seguras. Los servicios secretos de los Países Bajos ya lo he advertido una campaña global destinada a comprometer las cuentas de estas aplicaciones sin utilizar malware ni explotar fallos técnicos.

los objetivos. El Servicio de Inteligencia Militar (MIVD) y el Servicio General de Inteligencia y Seguridad (AIVD) dicen que los ataques tienen como objetivo acceder a las cuentas de dignatarios, funcionarios y personal militar. Las autoridades también reconocen que los empleados del gobierno holandés fueron a la vez objetivo y víctimas de estos intentos. Además, el informe señala que otros perfiles que pueden ser de interés para el gobierno ruso, como los periodistas, también podrían estar entre los destinatarios de este tipo de ataques.

Ingeniería social en lugar de software espía. A diferencia de otros episodios de espionaje digital que han afectado a los servicios de mensajería en el pasado, la campaña descrita por los servicios holandeses no se basa en malware ni en la explotación de fallos técnicos. El informe explica que los atacantes utilizan principalmente técnicas de phishing e ingeniería social para obtener acceso a las cuentas. Esta diferencia es relevante al compararlo con herramientas como Pegasus, el famoso software espía capaz de infiltrarse en teléfonos móviles. En este caso, el objetivo no es comprometer el sistema telefónico, sino explotar el comportamiento del usuario para tomar el control de su cuenta o vincular un dispositivo extraño.

“Adquisición de cuentas”. Uno de los métodos es hacerse cargo de la cuenta directamente. Los atacantes, explican en el informe, se hacen pasar por el equipo de soporte oficial de la aplicación y envían mensajes a la víctima alertando sobre actividad supuestamente sospechosa, posibles fugas de datos o intentos de acceso a su cuenta. Desde allí solicitan al usuario que realice un proceso de verificación y comparta el código recibido vía SMS así como el PIN configurado en la aplicación. Si la víctima proporciona estos datos, el actor malintencionado puede tomar el control de la cuenta y reasignarla a un número que controle.

El truco del QR y los dispositivos vinculados. El informe también describe una segunda vía de acceso que no necesariamente significa que la víctima pierda inmediatamente el control de su cuenta. En este caso, los atacantes utilizan técnicas de ingeniería social para engañar al usuario para que escanee un código QR o haga clic en un enlace aparentemente legítimo, por ejemplo, con el pretexto de unirse a un grupo de chat. Este QR o enlace se puede utilizar para vincular el dispositivo del atacante a la cuenta de la víctima utilizando las funciones del dispositivo vinculado de las aplicaciones. Una vez conectado, el atacante puede acceder a las conversaciones y, dependiendo de la plataforma y modo de acceso, ver los mensajes en curso o incluso parte del historial, además de enviar mensajes en nombre del usuario.

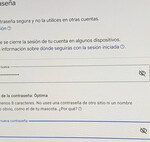

Lo que recomiendan los servicios secretos. El informe también contiene varias recomendaciones prácticas para reducir el riesgo de este tipo de ataques. Las autoridades advierten que nunca debes compartir códigos de verificación o el PIN de tu cuenta a través de mensajes, incluso si la solicitud parece provenir del servicio de soporte de la aplicación. También recomiendan desconfiar de enlaces o códigos QR enviados por contactos desconocidos y verificar siempre estas solicitudes a través de otro canal antes de interactuar con ellos. Otra medida importante es comprobar periódicamente la lista de dispositivos asociados a la cuenta y eliminar los dispositivos no reconocidos. El documento también agrega otras medidas útiles, como habilitar el bloqueo de registro en Signal y notificar a los contactos por otros medios si se sospecha que la cuenta ha sido comprometida.

Imágenes | BoliviaInteligente | También AY

En | El hecho de que puedan hackear un teléfono móvil simplemente visitando un sitio web da miedo. Si este celular también es un iPhone, es aterrador